ECUは脆弱ですか?

Karamba ThreatHive™はECUの脆弱性を検出するので、実稼働前に修正することができます

Karamba ThreatHive:

セキュリティの欠陥の検出と

分析にかかるコストを削減

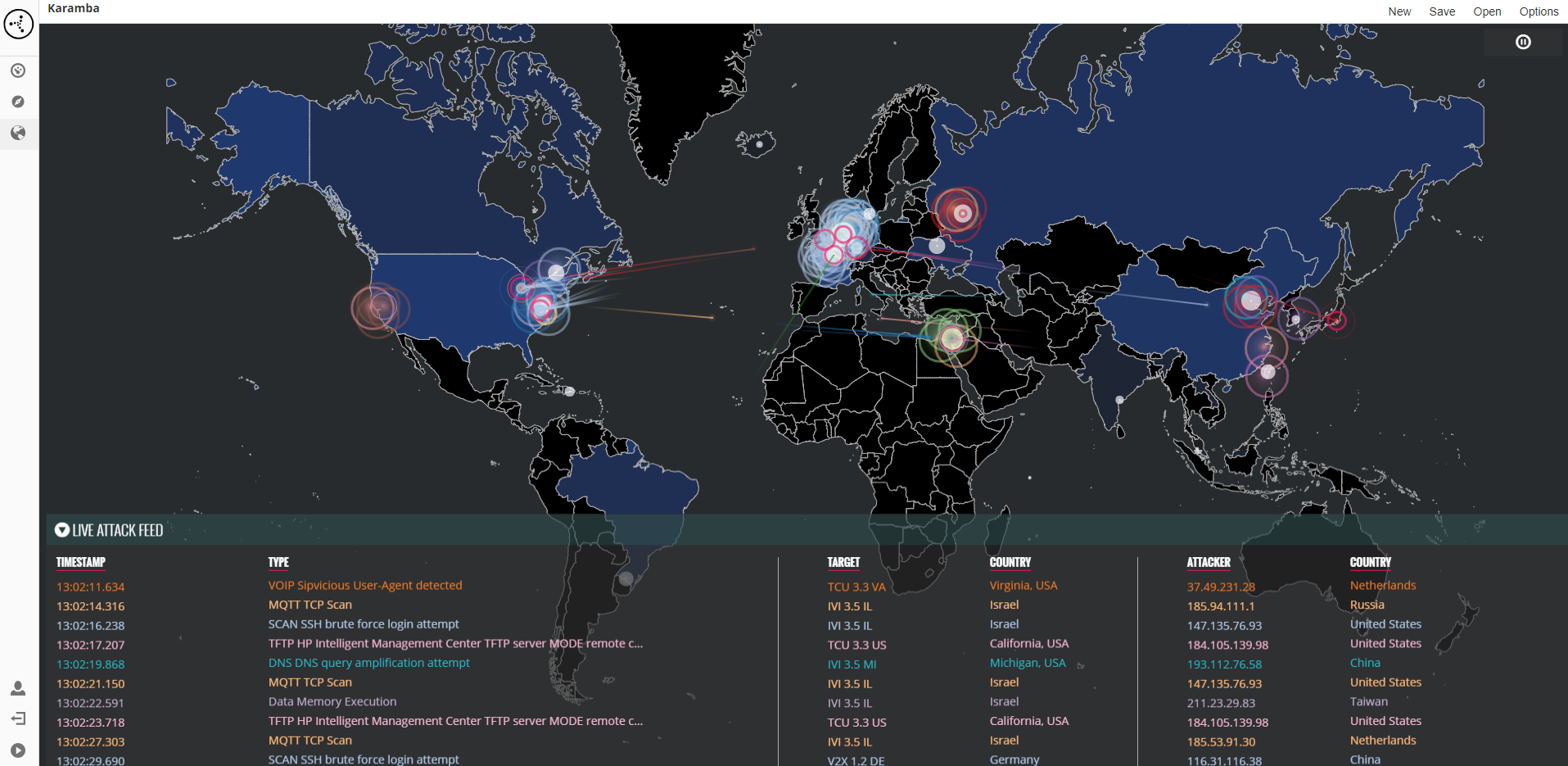

Karamba ThreatHiveは、脅威インテリジェンスコマンドセンターとして動作します。ハニーポットをグローバルにデプロイし、ECUファームウェアおよびインフラストラクチャの脆弱性を悪用する実際のサイバー攻撃を特定して追跡します。シールドされたECUのレプリカを作成することで、マルウェアが侵入する場所とその行動を正確に把握できます。

検出の迅速化

マルウェアは、ECUの弱点をノンストップでテストします。当社のクラウドサービスは、攻撃のアクティビティを記録し、調査し、詳細な脅威フォレンジックを提供します。当社のインサイトで、実稼働段階のかなり前の設計中にECUの脆弱性と論理エラーを修正できます。

実行可能なデータの受信

ハニーポットのグローバルシステムは継続的に動作し、脅威データを収集してセキュリティの欠陥を特定します。ダッシュボードと集計レポートには、攻撃のスケジュールや、脅威の種類やターゲットとなるシステムの概要など、ハッキングの試みに関する詳細が表示されます。

コストの削減

ThreatHiveは、開発段階で侵入テストを補完し、迅速化するためのコスト効率の高い方法です。開発中、コストや時間のかかる侵入テストを実施する必要がなく、その後の市場投入までの時間の遅れがなくなります。

ThreatHive の強み

Want to learn more?

Contact Us米国

41000 Woodward Ave

Building East, Suite 350

Bloomfield Hills, MI 48304

Tel: +1 248-574-5171

イスラエル

24 HaNagar Street

Hod Hasharon

45277-13

Tel: +972 9 88 66 113

ドイツ

Wasserburger

Landstr. 264, Munich

81827

Tel: +49 151 1471 6088